## Cyber Security: Razumevanje Android Malware in Trojan Horse

### Kaj je Android.FakeApp.1669?

Android.FakeApp.1669 je unikaten trojanski konj, ki izkorišča spremenjeno knjižnico dnsjava. Ta trojanski konj pridobiva zlonamerne povezave s specifičnih [DNS strežnikov](https://cyberpress.org/secshow-hackers-exploiting-open-dns-resolvers-to-attack-organization/), ko se poveže z določenimi internetnimi operaterji. Značilnost, zaradi katere je ta zlonamerna programska oprema tako nevarna, je ta, da ostaja v mirovanju, dokler se ne aktivira pod določenimi omrežnimi pogoji. To otežuje odkrivanje in omilitev njegovega delovanja, kar predstavlja velik izziv za kibernetsko varnost.

### Kako Deluje Android.FakeApp.1669?

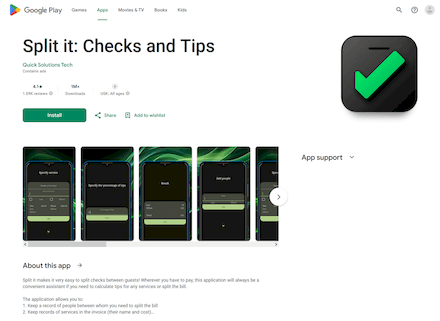

Trojanski konj se pogosto preobleče v različne legitimne programe. Ta specifika je omogočila, da je bil naložen več kot 2 milijona krat iz trgovine Google Play. Takšne zlonamerne modifikacije lahko kompromitirajo naprave uporabnikov in vodijo do kraje občutljivih informacij ter drugih škodljivih posledic.

Med iskanjem legitimnih aplikacij so analitiki odkrili več primerkov trojanca Android.FakeApp.1669. Ti trojanski konji so se skriti v aplikacijah, ki vključujejo orodja za produktivnost, kuharske knjige in igre. Tako so predstavljali ogromno varnostno tveganje za uporabnike.

### Aktivacija in Odkritje

Android.FakeApp.1669 poizveduje svoj C&C strežnik za TXT zapis, povezan s ciljno domeno. Ta zapis vsebuje konfiguracijo zlonamerne programske opreme, ki se posreduje samo napravam, povezanim preko specifičnih [mobilnih internetnih](https://cyberpress.org/researchers-hack-smart-grill-remotely/) operaterjev. DNS strežnik izkorišča imena domen za pošiljanje unikatnih konfiguracij okuženim napravam.

Pod domenami se skrivajo občutljive informacije, kot so:

– Model naprave

– Velikost zaslona

– Čas namestitve

– Stanje baterije

– Status nastavitev za razvijalce

### Dodatne Funkcionalnosti Zlonamerne Programske Opreme

Zlonamerne aplikacije, preoblečene v legitimne aplikacije, zahtevajo DNS TXT zapise iz določenih domen za prejemanje zlonamernih vsebin. Te domene, ki imajo zapletena imena, se uporabljajo za dostavo dodatnih komponent na okužene naprave.

Ko obdelamo TXT zapise, se dešifrirana vsebina ekstrahira z obrnjeno dekodiranjem z Base64, dekompresijo z gzip, ter razdelitvijo na vrstice z uporabo znaka ÷.

### Varnostne Posledice

Podatki, ki jih izvleče trojanski konj, vključujejo URL, oglaševalski ID in ID operacijskega sistema. V tem primeru je bil identificiran URL `hxxps[:]//goalachievplan[.]pro`, oglaševalski ID `DF3DgrCPUNxkkx7eiStQ6E` in ID operacijskega sistema `f109ec36-c6a8-481c-a8ff-3ac6b6131954`.

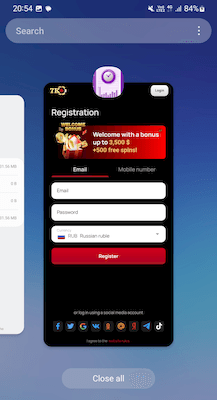

Trojanski konj Android.FakeApp.1669 se lahko predstavlja kot benigna aplikacija, vendar v resnici nalaga zlonamerno spletno vsebino v svoji komponenti WebView. S tem preusmerja uporabnike na spletne igralnice prek serije skritih povezav.

### Zaključek

Kibernetska varnost ostaja ključnega pomena pri zaščiti uporabnikov pred Android malware in trojansko programsko opremo, kot je Android.FakeApp.1669. Spodbuja se previdnost pri prenosu aplikacij iz trgovin, kot je Google Play, in pomembno je, da uporabniki ostanejo obveščeni o morebitnih varnostnih tveganjih.

Priporočamo, da preberete tudi naš naslednji članek o [2 milijonih prenosov zlonamernih igralnih aplikacij na Google Play, razkritih](https://krofeksecurity.com/2-milijon-prenosov-zlonamerne-igralne-aplikacije-na-Google-Play-razkrile-Cyber-varnost-Android-malware-Trojan-horse). Ta članek bo razjasnil dodatne poglede na to, kako se zlonamerna programska oprema širi in kako se ji lahko izognemo.